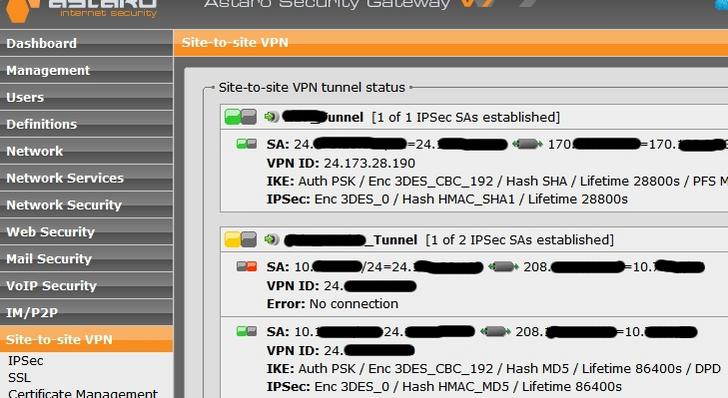

We can access it from within the LAN, but when I connect via VPN with my test laptop the name resolves to the correct IP address but there's no reply to ping requests. From what I understand this worked previously, but I'm not sure how long it's been broken. I'm new to Astaro so reluctant to go in and start changing things on a whim, hoping for some guidance as to where I need to look for a problem such as this as I don't want to make it worse.

This thread was automatically locked due to age.