Hallo Community,

folgendes Szenario ist gegeben.

FritzBox----SophosUTM

+----Internal Network

+----Server Network

Ich habe auf meiner FritzBox die WAN-IP Adresse der Sophos als Exposed Host eingerichtet.

Auf der UTM habe ich ein D-NAT (Portforwarding) auf mein NAS eingerichtet.

Nun ist mein NAS über meine DynDNS Adresse über HTTPS von aussen erreichbar.

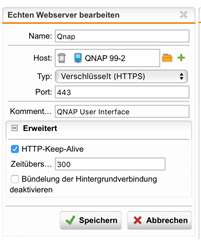

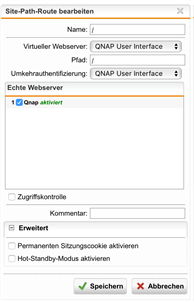

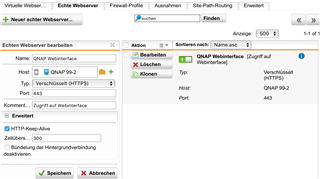

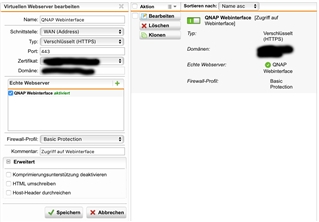

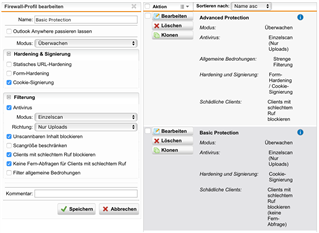

Ich bin nun auf den Punkt Webserver Protect an der UTM gestoßen der einen internen Webserver

gegen Angriffe jeglicher Art absichern soll.

Könnt Ihr mir die Funktion im Detail erklären bzw. macht das ganze bei meiner Konstellation sinn

da ich nur mit DynDNS und daher mit Portforwarding arbeiten kann.

VG

Matthias

This thread was automatically locked due to age.