Hallo zusammen,

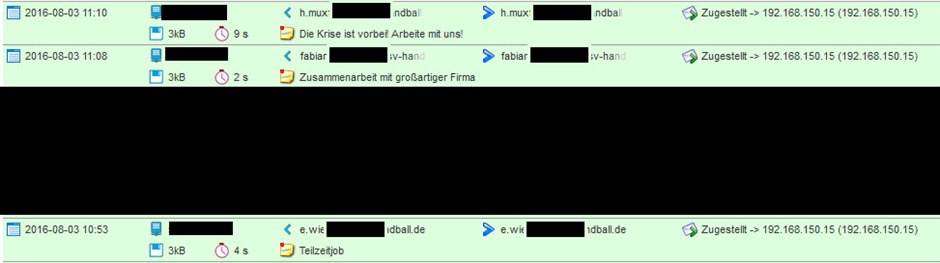

ich nutze bei der Sophos UTM 9.4 die E-Mail Protection im "Profimodus". Der Spamfilter funktioniert soweit ohne Probleme, bis auf, dass er alleine Spam-Emails die eine von unsereren Adressen als Absenderadresse aufweisen, durchlässt.

Kommt das evtl. durch eine falsche Einstellung?

Viele Grüße

Fabian

This thread was automatically locked due to age.