Guten Tag Forum, kann mir bitte jemand ein bisschen auf die Sprünge helfen. Ich möchte den Zugriff auf die Firewall bzw. auf Dienste anhand einer MAC Liste ermöglichen bzw. verweigern. Im Grunde so wie das Access Point / WLan Management bei dem man den Zugriff/Anmeldung anhand von MAC Listen erlauben bzw. verweigern kann (Siehe dazu dies: https://community.sophos.com/kb/en-us/119780) nur halt für die Clients die über die Ethernet Schnittstelle kommen.

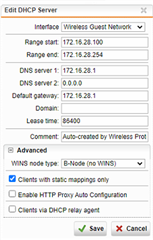

Mir würde es auch genügen, wenn die Firewall den anfragenden Host keinen DHCP Lease gewährt. Auch diese Lösung ist sehr gut und funktioniert auch nur möchte ich es umgekehrt haben, also eher als Whitelist und nicht als Blacklist: https://www.itr.com.sg/single-post/2018/03/08/DHCP-MAC-Address-Filtering-on-Sophos-SG-UTM-9

Das ganze soll so eine Art "einfache" (ja ich weiß, dass man MAC Adressen fälschen kann) NAC sein, dass ohne Radius, 802.1X, Layer2 Switching auskommt.

Kennt jemand einen Umweg um das zu lösen, denn anscheinend ist MAC basiertes DHCP Filterung nicht implementiert.

Mit besten Dank

This thread was automatically locked due to age.