Hi,

gibt es zu dieser Folie aus der FW Academy, die diese Woche stattgefunden hat, das Video irgendwo zum ansehen? Vermutlich weiß LuCar Toni als einer der durchführenden Techniker aus dem Webinar was?

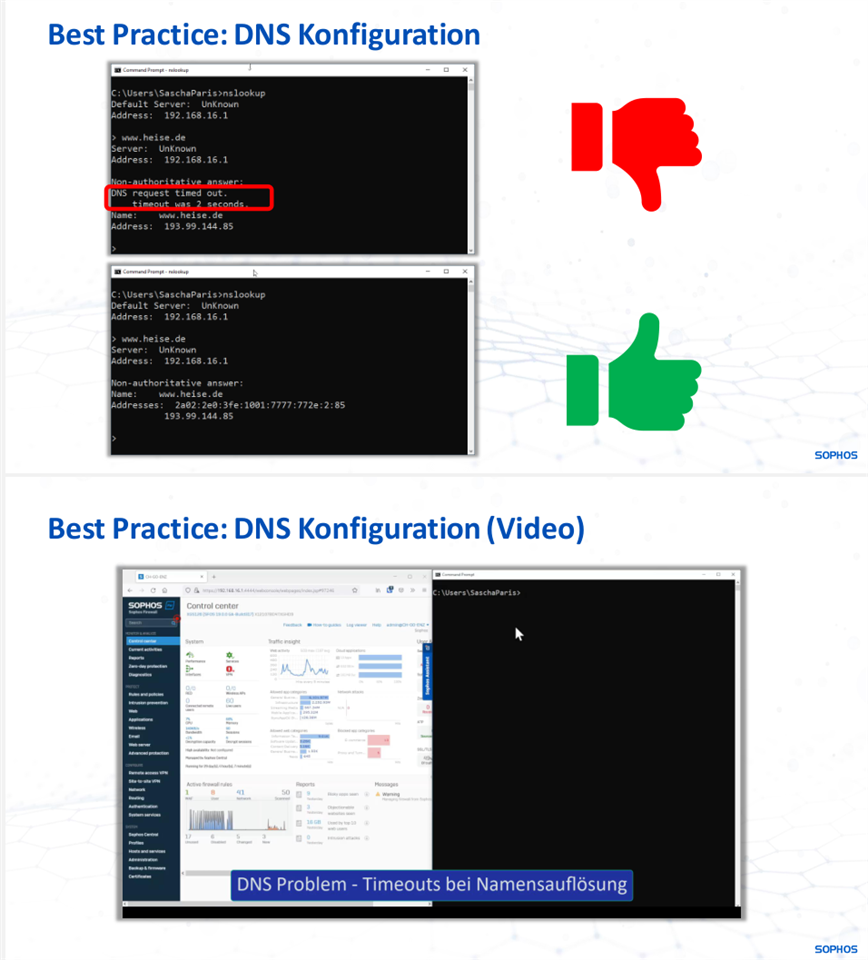

Bei uns timed nämlich sehr häufig/fast immer der erste nslookup aus, wenn die Clients hinter der XG sind und die als Resolver verwenden. Also, der erste Zugriff auf den DNS Server timed out. Nach der ersten Abfrage klappt dann alles.

Ich befürchte nicht, aber vielleicht ist das Video ja hilfreich.

Hier der lookup aus RED Netzen:

nslookup

DNS request timed out.

timeout was 2 seconds.

Standardserver: UnKnown

Address: 192.168.9.41

> heise.de

Server: UnKnown

Address: 192.168.9.41

Nicht autorisierende Antwort:

Name: heise.de

Addresses: 2a02:2e0:3fe:1001:302::

193.99.144.80

> sophos.com

Server: UnKnown

Address: 192.168.9.41

Nicht autorisierende Antwort:

Name: sophos.com

Address: 23.36.239.66

nslookup heise.de

DNS request timed out.

timeout was 2 seconds.

Server: UnKnown

Address: 192.168.10.161

Nicht autorisierende Antwort:

Name: heise.de

Addresses: 2a02:2e0:3fe:1001:302::

193.99.144.80

This thread was automatically locked due to age.