Hallo zusammen,

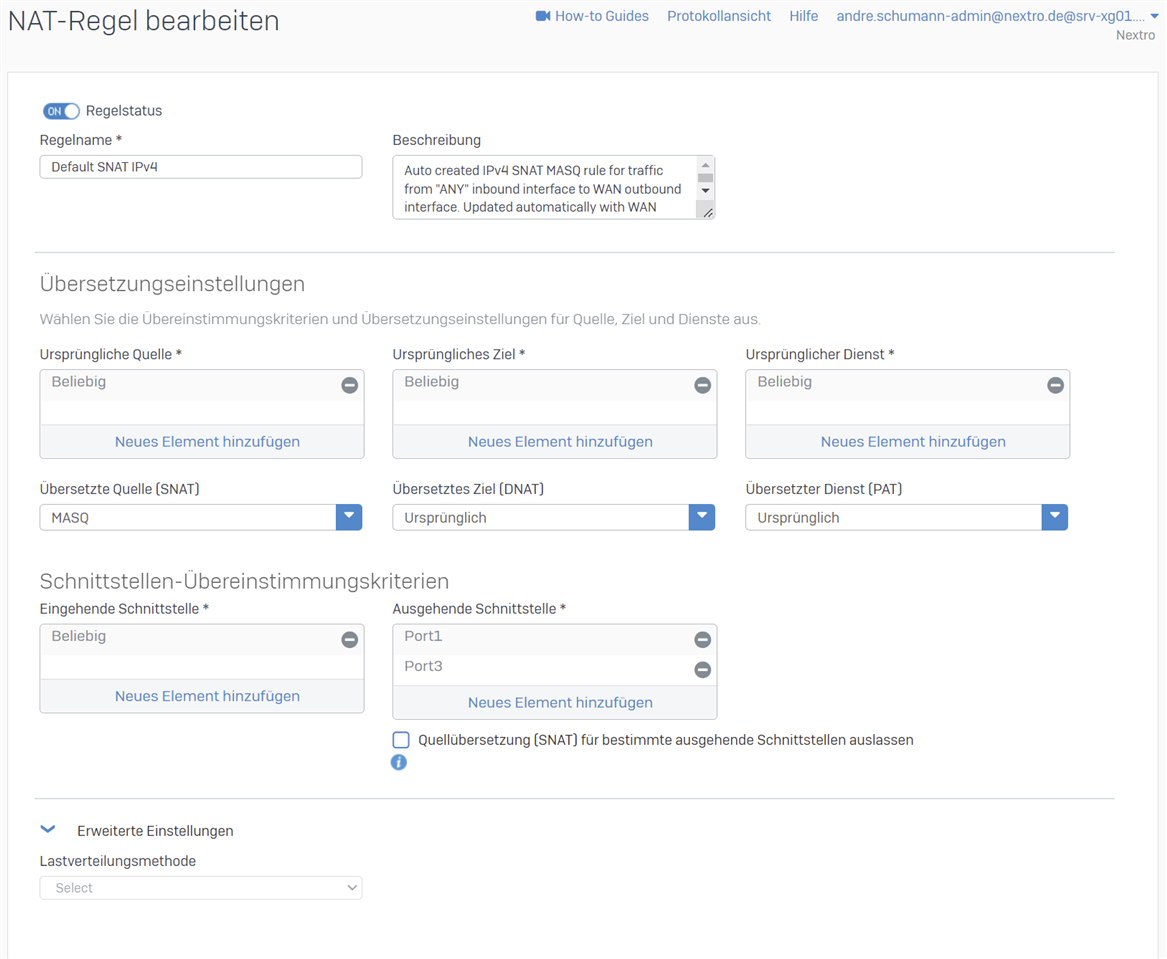

ich habe eine Virtuelle Sophos XG Installation mit 2 Netzwerk Ports (Port 1: LAN: 192.168.0.18 - 255.255.255.0; Port3: WAN: 192.168.10.2 - 255.255.255.0)

Davor habe ich eine UniFi UDM, welche die öffentliche IPv4 Adresse erhält und Portfreigabe für die Dienste vornimmt.

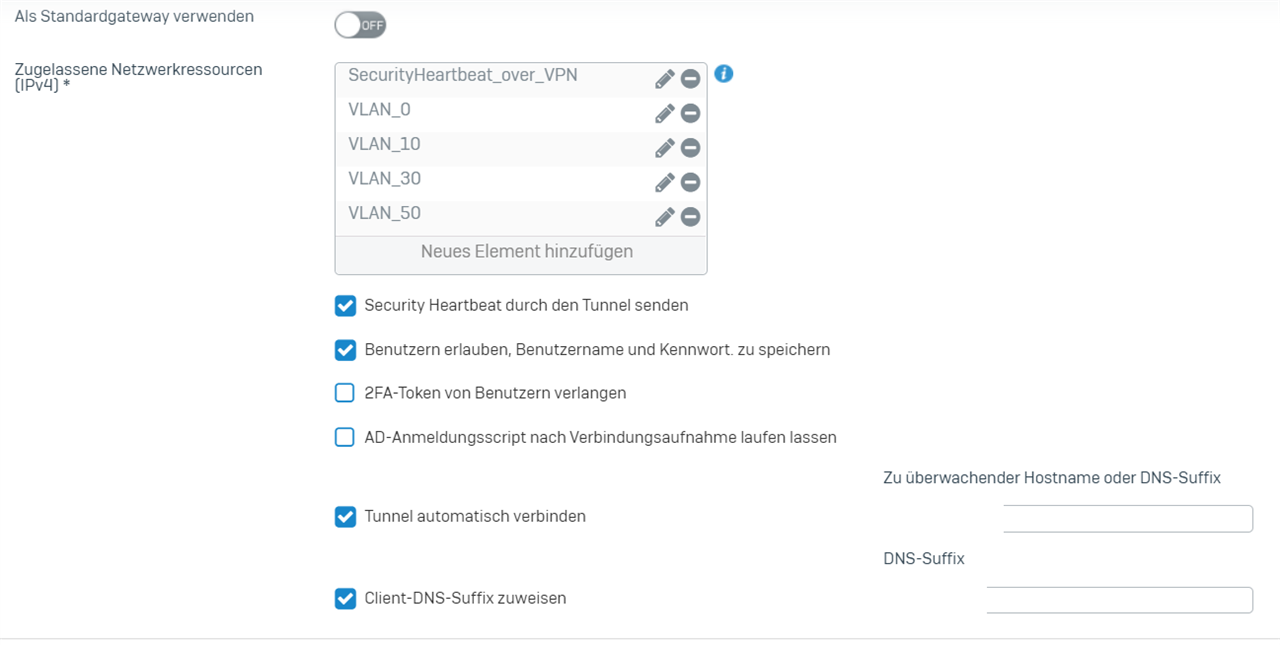

Gerne würde ich auf der Sophos XG 18 den VPN Dienst nutzen. Hierzu habe ich eine Portfreigabe auf Port 500 und 4500 zu Port 3 aktiv von UDM zur XG.

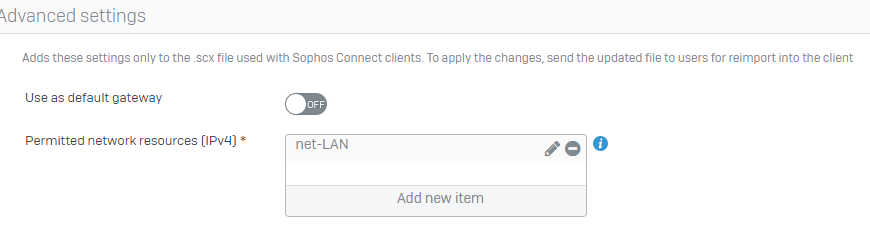

Der Verbindungsaufbau per Sophos Client Connect klappt soweit. Jedoch funktionieren viele Verbindungen im Netzwerk nicht (Netzlaufwerke). Im Protokoll sehe ich viele Verbindungen vom Typ ipsec0 welche von der IP-Quelle zum IP-Ziel korrekt sind. Jedoch wird immer versucht die Rückantwort an 192.168.0.18 zu senden und nicht zum VPN-Client.

Hat jemand für mich eine Lösung?

This thread was automatically locked due to age.