Guten Abend zusammen,

ich habe sehr lange erfolgreich eine UTM hinter einer FritzBox von Unitymedia über einen Bridged Port betrieben. Mit SSL VPN, IPSec Site-to-Site VPN und Zugriff auf das User Portal von extern.

Heute habe ich eine neue FritzBox 6490 von Unity erhalten und hier fehlt die Option einen Port zu bridgen.

Ich habe hier schon einige Threads gelesen aber ich bekomme das VPN (IPSec und SSL VPN) + das Enduser Portal nicht zum laufen.

Meine feste IPv4 liegt an der Fritzbox an.

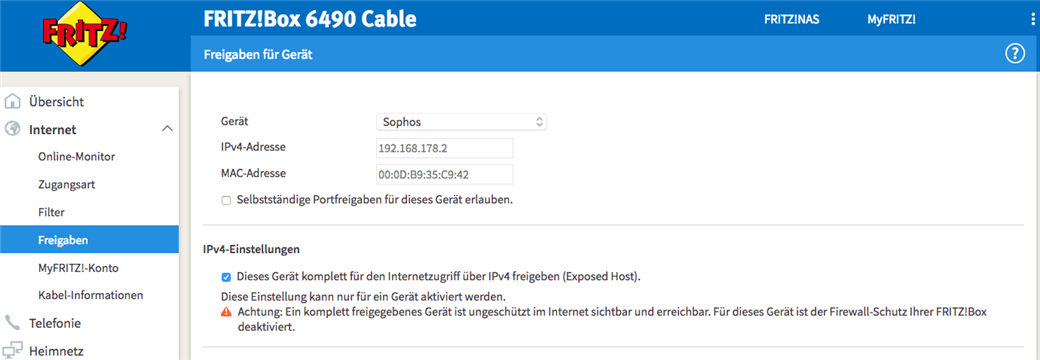

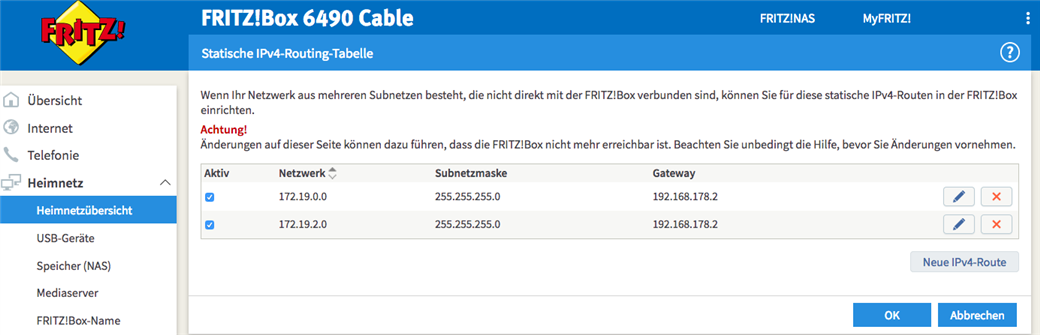

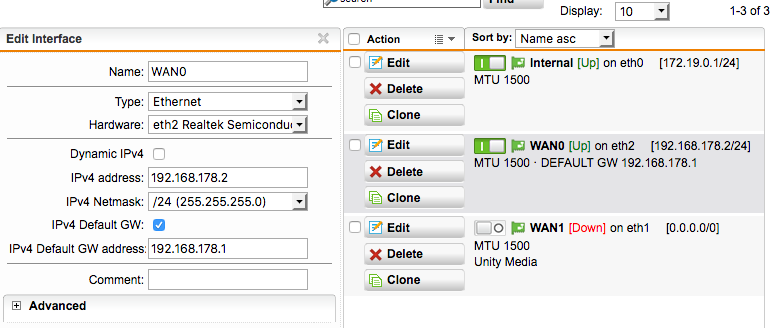

Internet - FritzBox (192.168.178.1) - UTM WAN (192.168.178.2) - UTM Internes Netz (172.19.0.0/24) / SSL VPN (172.19.2.0/24)

Config Fritzbox

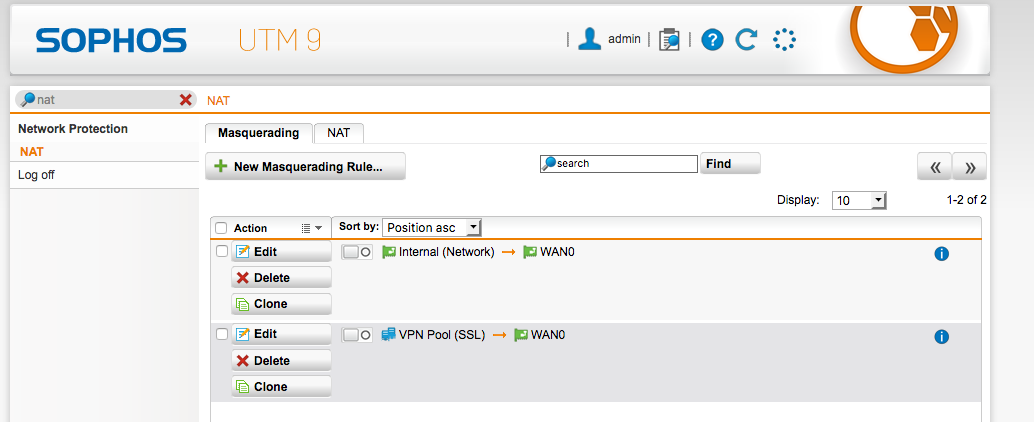

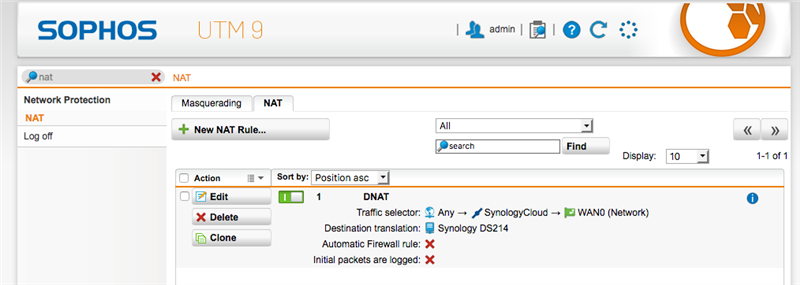

Config UTM

Masquerading habe ich nachdem ich hier einen Thread gelesen habe schon auf der UTM deaktiviert.

So wie ich die Exposed Funktion der FritzBox verstanden habe sollte der ganze Traffic direkt an die UTM weitergeleitet werden.

Das Enduserport erreiche ich wenn ich https://192.168.178.2:4443 aufrufe.

Wenn ich es mit meiner öffentlichen festen IPv4 versuche klappt es nicht.

Ich vermute wenn der Aufruf des User Portals klappt läuft auch das VPN wieder.

Wenn noch Infos fehlen reiche ich die sehr gerne nach.

Ich bin für jeden Tipp dankbar.

This thread was automatically locked due to age.