Hello!

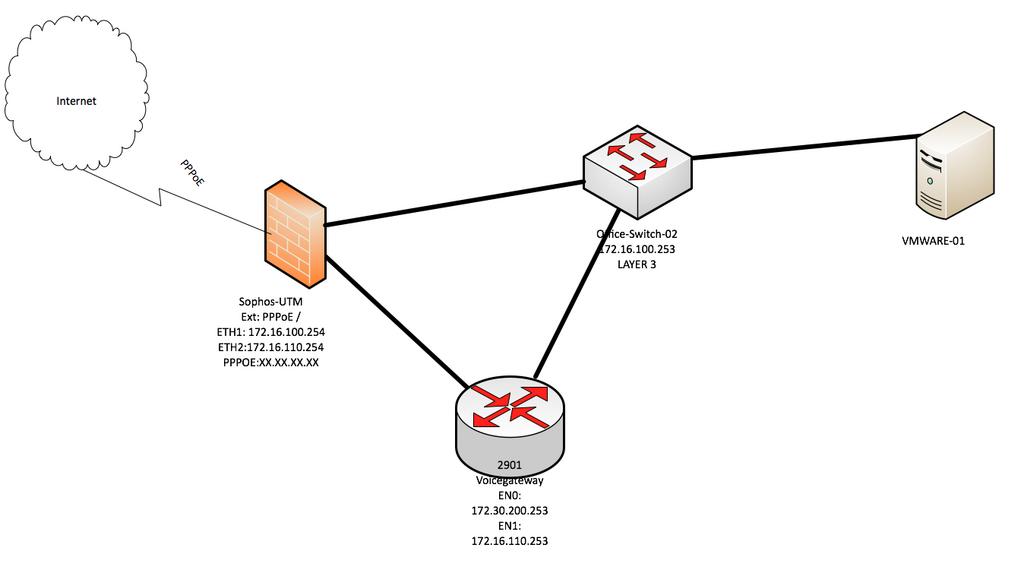

I´m a newbie with sophos UTM9, and after lots and lots of angry customers from cisco with there smaller ASA´s I was looking into a alternative solution to ASA5505 and ASA5510. So I stumbled along the UTM9 firewall solution. It looks like a great product, and so I started testing it in my home lab environment. (CUCM 8.6.2, 2901 cisco Router as Voice Cube and such...)

Setup:

UTM9 running on a Static IP at home lab Version: 9.106-17

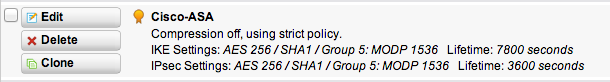

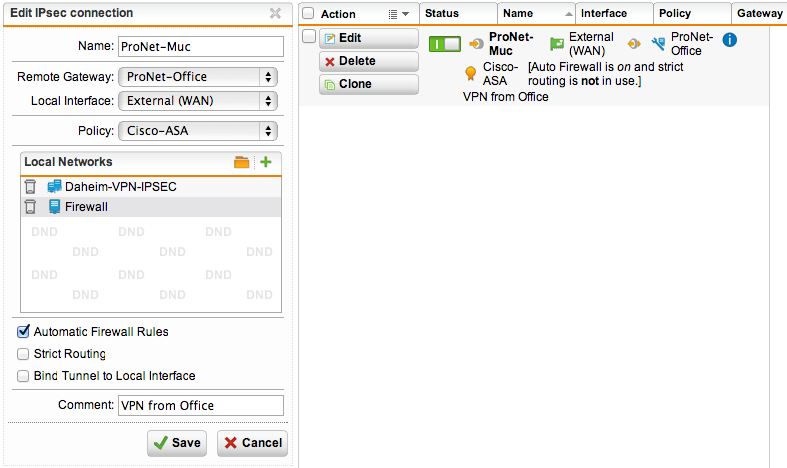

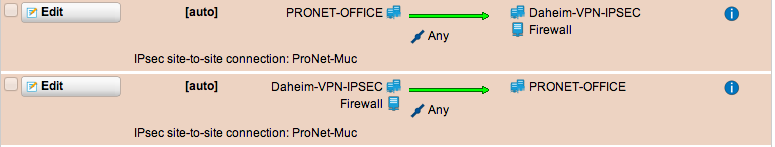

ASA5505 connecting from customer site via IPSEC-VPN

Call Manager, 2901 connecting to a SIP Trunk via 3. NIC

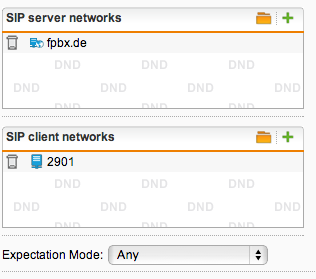

Now I have the SIP Trunk working one way (Calls coming in work, Outgoing calls won´t transfer ) with the VOIP SIP proxy.

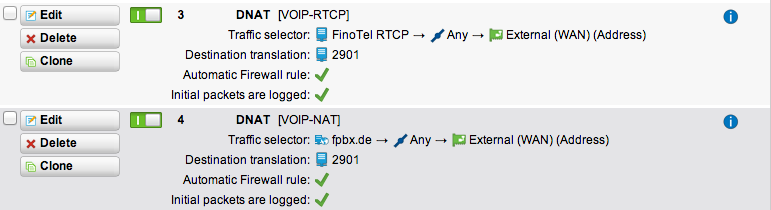

That is one problem I am having. I THINK it might be due to RTCP. I had a log entry that showed a denied:

RTCP

62.180.x.x:10273→80.81.x.x:16489

I tried to help with a NAT rule sending everything from the 62.180 ip on the External interface to the 2901 Router. Now I don´t see any denies any more, but the call still does´t go through. Any Hints and tips on this?

Now with the SIP Inspection active, I have another Problem. I have a 5505 ASA that I take along into hotels, customer sites and such, and have a dumb 3905 SIP phone from cisco and a 7965 SCCP. The ASA connects via VPN (IPSEC Site to Site) just fine. the 7965 also registers and works as long I don´t want to call out. but the SIP Phone will not register as long as the SIP Inspection is active. But the trunk won't work if it isn´t...

Is there any way to exclude the vpn connection from SIP Inspection? I´d really love to get this solution working, and convince a few customers to give Sophos a shot, instead of Cisco.

Thanks a lot for your help!

This thread was automatically locked due to age.